Tra le numerose funzionalità implementate in OS X nel corso degli anni, una di quelle più famose nell’ambito della sicurezza è certamente Gatekeeper. Introdotta a partire dal 2012 con Mountain Lion e portata anche sul predecessore Lion attraverso un aggiornamento, questa feature è stata oggetto di forti discussioni. Di base fa il suo dovere, ovvero verifica che l’applicazione scaricata sia dotata di una firma digitale approvata da Apple e in caso positivo autorizza a procedere, diminuendo così i rischi di malware; la controversia è nata dal fatto che in tal modo di default tutto ciò che non proviene dal Mac App Store o quantomeno non abbia firma digitale venga bloccato, con limitazioni avvertite soprattutto dagli utenti esperti. L’azienda di Cupertino ha risolto il problema dando la possibilità nelle preferenze di rendere Gatekeeper più blando o disattivarlo completamente, opzioni che a dispetto dei pessimisti sono tuttora presenti in El Capitan (non consigliamo la disattivazione salvo esigenze particolari; per singole occorrenze suggeriamo di concedere la specifica eccezione cliccando sull’app col tasto destro del mouse o tenendo premuto in contemporanea Alt e scegliendo infine “Apri”).

Purtroppo come pressoché tutti i meccanismi di sicurezza nemmeno Gatekeeper è esente da falle che possono spianare la strada ad azioni malevoli. Una in particolare è di recente individuazione e colpisce tanto per la facilità di sfruttamento quanto per il bug che permette di farlo. A mostrarlo nel dettaglio alla redazione di Ars Technica è stato il ricercatore Patrick Wardle della società Synack.

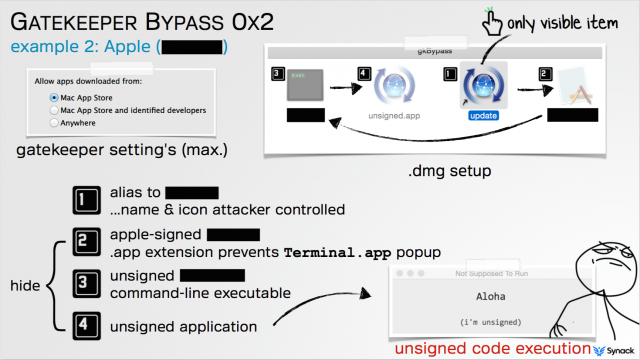

Alla base di tutto vi è quella che può definirsi di fatto una lacuna in fase di progettazione: Gatekeeper infatti si limita a controllare che l’app sia a posto con la firma digitale e non si preoccupa di verificare anche cosa fa dopo. Per il suo exploit di esempio Wardle è riuscito a reperire uno di questi eseguibili firmati, dotato di un solo ma fondamentale compito per la riuscita dell’operazione: eseguire a sua volta un altro programma, non firmato. Una volta impacchettati nella stessa immagine disco DMG, sarà solamente il primo ad essere sottoposto ai controlli passandoli, mentre il secondo lanciato subito dopo verrà ignorato e lasciato libero di installare malware nel Mac. Per rendere il tutto più elegante, se così possiamo definire, in fase di creazione del DMG il malintenzionato può nascondere tutti i binari al suo interno e lasciare visibile solo un collegamento dotato di un’icona in grado di non destare sospetti. Una seconda via possibile prevede l’utilizzo di un app tecnicamente pulita in grado di caricare componenti aggiuntivi; sostituire uno di quelli già inclusi con codice maligno, infatti, non mette in allarme Gatekeeper, poiché ha già controllato il software principale.

Una doccia fredda per Apple, dunque, nel giorno di lancio della nuova versione di OS X, El Capitan. A complicare sul piano mediatico le cose si aggiunge la conoscenza interna del problema già da più di due mesi; atteso questo termine per vedere le reazioni e non riscontrandone, Wardle ha proceduto alla divulgazione pubblica come da prassi del settore. La buona notizia è che, come confermato ad Ars Technica, si sta lavorando a una soluzione. Non vengono specificati ulteriori dettagli, ma si può ipotizzare una modifica al metodo operativo di Gatekeeper estendendo il suo raggio d’azione quantomeno anche agli eventuali “passaggi di consegne” tra più app all’interno dello stesso pacchetto accertandosi che tutte presentino una firma digitale valida. La speranza è che questo fix non tardi ad arrivare, magari in corrispondenza della 10.11.1 già in sviluppo attivo.

Oltre a richiedere rispetto ed educazione, vi ricordiamo che tutti i commenti con un link entrano in coda di moderazione e possono passare diverse ore prima che un admin li attivi. Anche i punti senza uno spazio dopo possono essere considerati link causando lo stesso problema.

Oltre a richiedere rispetto ed educazione, vi ricordiamo che tutti i commenti con un link entrano in coda di moderazione e possono passare diverse ore prima che un admin li attivi. Anche i punti senza uno spazio dopo possono essere considerati link causando lo stesso problema.