A memoria, credo che la vicenda legata a KeRange, il primo ransomware per Mac, sia stata quella di maggiore risonanza, coinvolgendo attivamente pure la stampa tradizionale (in certi casi, purtroppo non senza fraintendimenti sulla natura del programma malevolo). Forse solo l’accoppiata MacDefender e Flashback nel 2011 ha avuto un risalto mediatico di portata vicina a quanto avvenuto nei giorni scorsi. Ora che le acque si sono per fortuna calmate, possiamo dare un’occhiata agli esiti.

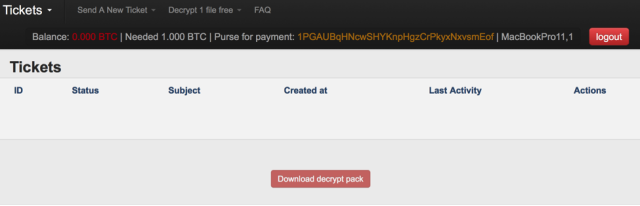

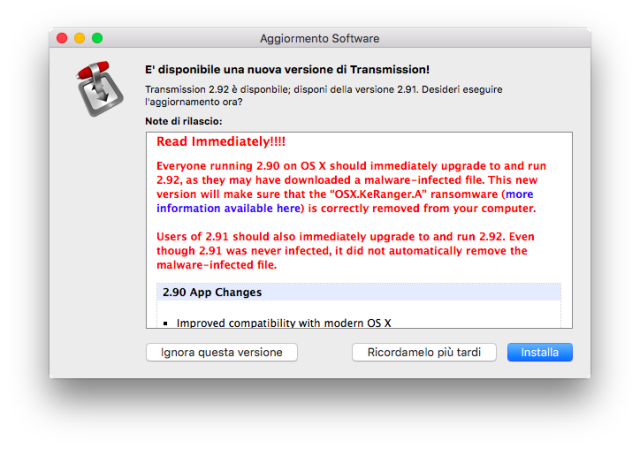

Abbiamo già avuto modo di vedere come nel giro di poco sia Apple sia gli sviluppatori di Transmission, l’app suo malgrado utilizzata per veicolare l’infezione, hanno posto rimedio. Qualche dettaglio in più è arrivato a Reuters da un portavoce del popolare software per torrent, spiegando che dapprima il server principale di distribuzione è stato attaccato e poi i criminali hanno proceduto a sostituire le immagini DMG pulite di Transmission con quelle contenenti KeRange. In totale sono stati circa 6.500 i download della versione infetta, il che significa che probabilmente almeno una larga parte è passata poi all’installazione vera e propria, con le nefaste conseguenze del caso dopo i tre giorni iniziali di inattività previsti dal ransomware se non rimosso in tempo. Guardando anche nella wiki ufficiale del progetto, si può inoltre notare come la 2.90 sia stata presa di mira alcuni giorni dopo il rilascio effettivo, avvenuto il 28 febbraio scorso (l’attacco risale invece al 4 marzo). Infine, sui forum di supporto e sul web molti utenti hanno segnalato che l’aggiornamento alla 2.90 tramite l’app stessa non ha comportato l’infezione, come si pensava originariamente.

Dopo la 2.91 che ha ripulito Transmission dallo scomodo codice aggiuntivo, il team ha rilasciato una nuova versione 2.92 (cui è consigliato l’aggiornamento il più presto possibile) che rileva ed elimina del tutto KeRange dal Mac nel caso fosse ancora presente. La sicurezza sul loro server è stata sensibilmente aumentata al fine di rendere molto più difficile un altro attacco analogo. Dal canto suo, Apple ha già provveduto poco dopo la scoperta iniziale ad aggiornare la funzionalità antimalware di sistema XProtect rendendo inefficace la minaccia.

Emergenza passata, dunque? Per ora sì, ma la battaglia contro questa tipologia di programmi e coloro che li creano non è di certo finita oggi, né tantomeno finirà mai. Come ho già avuto modo di reiterare in passato, Apple deve mostrare sempre più attenzione verso la sicurezza dei propri prodotti; passi avanti rispetto a MacDefender e Flashback ne sono stati fatti, ma nel settore non si può mai dire siano abbastanza. Detto questo, non c’è nemmeno da allarmarsi in modo esagerato. Ad una domanda riguardante la vicenda KeRange posta sulla piattaforma Quora, ha risposto un ex-ingegnere software di Apple, Terry Lambert. Questo ransomware, così come quasi tutti gli altri tipi di malware che hanno attaccato in precedenza le piattaforme cupertiniane, prevede la partecipazione, per quanto ignara, dell’utente. Solo in alcuni casi le infezioni sono avvenute senza interazione, ad esempio nel caso vengano sfruttate vulnerabilità a livello di browser o di sistema, ma gli aggiornamenti riescono a sistemarle prima che possano arrecare danni seri. Inoltre, gli ideatori di KeRange hanno scelto con cura l’applicazione e, più in generale, l’ambito da colpire, visto che i torrent sono già un veicolo frequente per programmi indesiderati.

In conclusione, le migliori armi di difesa sono sempre le solite: lato sistema operativo il corretto funzionamento dei meccanismi di sicurezza già implementati, lato utente il buonsenso nell’uso, specialmente in contesti predisposti ad attacchi. Se proprio si vuole stare il più possibile in guardia, anche una scansione periodica con ClamXav. Pochi accorgimenti che consentiranno di evitare almeno il 99% del malware senza troppi sforzi, permettendo di concentrarsi sulla produttività.

Oltre a richiedere rispetto ed educazione, vi ricordiamo che tutti i commenti con un link entrano in coda di moderazione e possono passare diverse ore prima che un admin li attivi. Anche i punti senza uno spazio dopo possono essere considerati link causando lo stesso problema.

Oltre a richiedere rispetto ed educazione, vi ricordiamo che tutti i commenti con un link entrano in coda di moderazione e possono passare diverse ore prima che un admin li attivi. Anche i punti senza uno spazio dopo possono essere considerati link causando lo stesso problema.