Come ogni anno, a Vancouver si sta tenendo la CanSecWest Security Conference e, durante la stessa, è stato organizzato per il decimo anno consecutivo il contest Pwn2Own che premia i migliori hacker che riescono a prendere il controllo di un qualsiasi sistema scoprendone e sfruttandone i bug.

È opportuno precisare che tutto il contest viene organizzato al fine di scoprire nuove vulnerabilità che, una volta pubblicate sui siti della manifestazione, vengono subito corrette dagli sviluppatori. Inoltre, grazie alle ricerche svolte, anche gli amministratori di sistema aziendali possono correre ai ripari con l’introduzione di nuove regole. Non a caso, negli scorsi anni, erano presenti anche dei rappresentati di Apple per raccogliere in tempo reale le informazioni. Infine, è da rilevare che spesso e volentieri gli attacchi sono portati a compimento svolgendo alcune azioni (come apertura di file PDF) che dovrebbero essere teoricamente compiute dall’utente del computer o del dispositivo bersaglio.

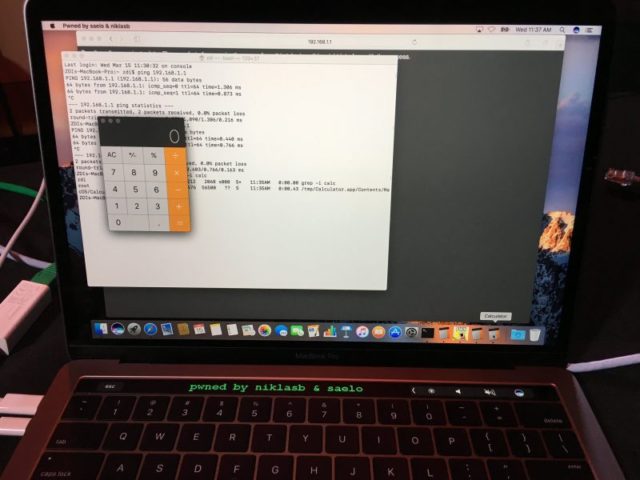

Gli hacker Samuel Groß e Niklas Baumstark sono riusciti ad attaccare un MacBook Pro 2016 sfruttando una escalation di exploit che ha permesso loro di prendere il controllo di macOS mostrando un messaggio di loro creazione nella Touch Bar. La coppia è partita da una vulnerabilità use-after-free (UAF) in Safari combinata con tre bug logici e una null point deference per sfruttare il browser di Apple per ottenere i privilegi di root del sistema operativo. L’attacco ha fruttato loro un premio di $28.000. Successivamente, il Chaitin Security Research Lab ha compito una impresa simile, usando sempre Safari come porta di accesso per macOS. Il team ha sfruttato una info disclosure, quattro bug type confusion e un UAF nel WindowServer. Il laboratorio è stato premiato con $35.000.

Durante il corso della prima giornata, sono stati distribuiti premi per $223.000, anche per i partecipanti che hanno scovato bug in Adobe Reader (vera e propria porta di accesso per la maggioranza degli attacchi informatici), Ubuntu Desktop e Microsoft Edge.

Oltre a richiedere rispetto ed educazione, vi ricordiamo che tutti i commenti con un link entrano in coda di moderazione e possono passare diverse ore prima che un admin li attivi. Anche i punti senza uno spazio dopo possono essere considerati link causando lo stesso problema.

Oltre a richiedere rispetto ed educazione, vi ricordiamo che tutti i commenti con un link entrano in coda di moderazione e possono passare diverse ore prima che un admin li attivi. Anche i punti senza uno spazio dopo possono essere considerati link causando lo stesso problema.