Salvo giochi o esigenze professionali specifiche, ormai sono quasi scomparsi i tempi in cui un utente Mac desiderava che lo sviluppatore di una certa applicazione rompesse l’esclusiva Windows. Rimangono occasioni in cui tale domanda emerge ancora, ma a parte le già citate eccezioni si tratta di casi molto sporadici. Allo stesso tempo, ci sono però senza dubbio certi software che si preferirebbe invece restassero su altre piattaforme. Software è però un termine generico, meglio nominarli direttamente: malware. Eppure anche i loro creatori amano espanderne il bacino d’utenza quanto più possibile, purtroppo, e negli ultimi anni sono avvenuti già svariati di questi porting non richiesti. L’ultimo in ordine temporale è “Snake”, la cui versione per macOS è stata rinvenuta in circolazione dai ricercatori di Fox-IT e Malwarebytes.

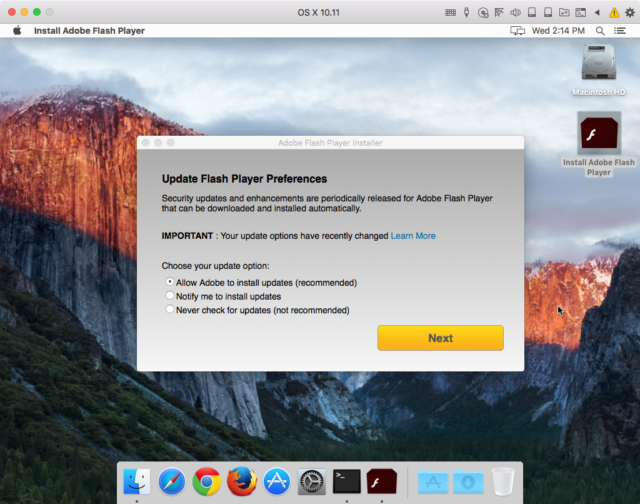

La storia di “Snake” è lunga, con un bel po’ di evoluzioni e anche nomi alternativi come “Turla” o “Uroburos”: di origini russe, inizia ad attaccare i sistemi Windows nel 2008, per poi passare dal 2014 a prendere di mira anche Linux. Tanto per cambiare, si spaccia per il programma d’installazione di Adobe Flash Player. Presenta tuttavia un comportamento ben più subdolo rispetto ad altri suoi “colleghi” che hanno utilizzato prima la sua stessa strategia di camuffamento. Innanzitutto “Snake” presenta una firma digitale valida, il che gli permette di aggirare il meccanismo di protezione Gatekeeper di macOS, in quanto il sistema operativo lo crede un software lecito e gli consente di proseguire nell’esecuzione. Oltre a ciò, per mascherare ulteriormente le sue intenzioni, richiede la password di amministratore per procedere come avverrebbe di norma ed installa anche il Flash Player autentico. Il trucco sta nel fatto che l’installer visto a schermo dall’utente è proprio quello effettivo di Adobe: l’infezione avviene prima di arrivarci.

In che modo? Quando l’utente apre il presunto pacchetto d’installazione, non compare subito la finestra iniziale. Si attiva prima uno script, che si preoccupa dapprima di caricare il malware nel Mac e poi passa la palla all’installer Adobe, in modo che la parte maligna venga svolta completamente all’oscuro dell’ignara vittima. L’ultimo passo, infine, è l’avvio del processo principale di “Snake”, denominato installdp. Una volta in background, il malware è a tutti gli effetti operativo. La sua conseguenza maggiore è l’apertura di una cosiddetta backdoor nel Mac, consentendo il controllo da remoto da parte dei malintenzionati nonché la fuga di eventuali dati sensibili. Avere FileVault attivo non sarebbe in questo caso di aiuto, in quanto finché il Mac è acceso e l’utente rimane loggato i file sono di fatto senza codifica.

Insomma, un malware ben congegnato, che sa come agire sotto copertura e non insospettire gli utenti pure con un po’ di esperienza. Per fortuna Apple è corsa ai ripari, annullando il certificato digitale dello sviluppatore di “Snake”, il che previene il prosieguo dell’installazione e fornisce all’utente un chiaro campanello d’allarme, dal momento che l’installer scaricato dal sito ufficiale Adobe verrebbe eseguito senza problemi. È probabile inoltre che nelle prossime ore, se non è già stato fatto, il programma malevolo venga inserito nella lista dell’antimalware integrato di macOS, azzerandone ogni possibilità d’attacco. Nel frattempo le aziende di sicurezza hanno già aggiornato le definizioni dei loro prodotti permettendo di riconoscere “Snake” e neutralizzarlo. Pericolo scampato, dunque. Almeno per ora, il che invita a non abbassare mai la guardia contro altri potenziali minacce sempre dietro l’angolo.

Oltre a richiedere rispetto ed educazione, vi ricordiamo che tutti i commenti con un link entrano in coda di moderazione e possono passare diverse ore prima che un admin li attivi. Anche i punti senza uno spazio dopo possono essere considerati link causando lo stesso problema.

Oltre a richiedere rispetto ed educazione, vi ricordiamo che tutti i commenti con un link entrano in coda di moderazione e possono passare diverse ore prima che un admin li attivi. Anche i punti senza uno spazio dopo possono essere considerati link causando lo stesso problema.