Il 25 settembre scorso Apple ha reso disponibile il nuovo sistema operativo High Sierra, ovvero macOS 10.13. Come il nome suggerisce, si tratta di una release di affinamento rispetto Sierra, un po’ come lo sono state Mountain Lion e Snow Leopard per i due felini originari. In effetti, dopo l’update, quasi non ci si accorge delle novità. Vi sono migliorie in diverse aree del sistema ma pochi interventi che saltano all’occhio.

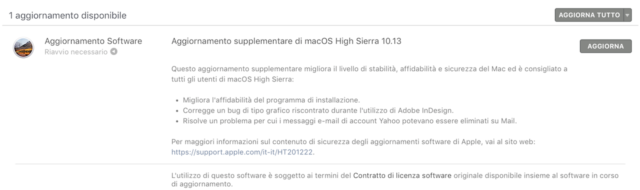

Tra le importanti aggiunte sotto il cofano vi è l’attesissimo APFS, file system che prende il posto del vecchio e poco efficiente HFS+. Il passaggio è avvenuto in modo del tutto trasparente per i Mac con disco flash, mentre non sono ancora supportati i pessimi Fusion Drive (sì, pessimi, lo dico e lo ripeto dal primo giorno). Comunque ci sono molte funzionalità ancora incomplete e di bug ne stanno uscendo diversi. Ad esempio non si può attivare Time Machine su un disco APFS, i file che il sistema mantiene “ibernati” prima della definitiva cancellazione vengono letti come spazio ancora occupato da alcune app (es. Boot Camp) e Utility Disco è finalmente più veloce ma sta creando alcuni problemi con dischi Thunderbolt che non vengono riconosciuti (problema per fortuna limitato in diffusione). Un altro bug è venuto fuori ieri e non è certo passato inosservato dal momento che già questa mattina dovreste trovare il fix sui vostri Mac in forma di Aggiornamento supplementare.

Se ancora non lo vedete non preoccupatevi, il rollout è progressivo e in tutti i casi non è un’emergenza critica. Tuttavia la falla individuata era piuttosto grossolana e avrebbe potuto consentire facile accesso a documenti ritenuti protetti. In sostanza cercando di aprire un’immagine disco criptata con password, la stessa veniva mostrata in chiaro nel campo suggerimento. Probabilmente un residuo di alcuni test o semplicemente la scelta di un target sbagliato nell’assegnazione di contenuto ad una variabile. Il bug era sostanzialmente di Utility Disco, ma veniva fuori solo su SSD formattati con APFS. Per fortuna è stato prontamente risolto, anche se stupisce che l’errore abbia superato la soglia delle beta e sia finito nel canale principale di diffusione.

Oltre a richiedere rispetto ed educazione, vi ricordiamo che tutti i commenti con un link entrano in coda di moderazione e possono passare diverse ore prima che un admin li attivi. Anche i punti senza uno spazio dopo possono essere considerati link causando lo stesso problema.

Oltre a richiedere rispetto ed educazione, vi ricordiamo che tutti i commenti con un link entrano in coda di moderazione e possono passare diverse ore prima che un admin li attivi. Anche i punti senza uno spazio dopo possono essere considerati link causando lo stesso problema.