Uno scenario da PC, se lo si osservasse da spettatori come di solito succede. Solo che stavolta è il Mac il campo di battaglia. MACDefender, il malware che sta facendo tanto parlare di sé ultimamente, non pare volersi arrendere così facilmente. Apple annuncia un aggiornamento per chiudergli le porte ed eliminarlo dai Mac infetti; per tutta risposta subito i suoi “produttori” reagiscono con una nuova variante ancora più aggressiva della prima. Vediamo cosa è cambiato.

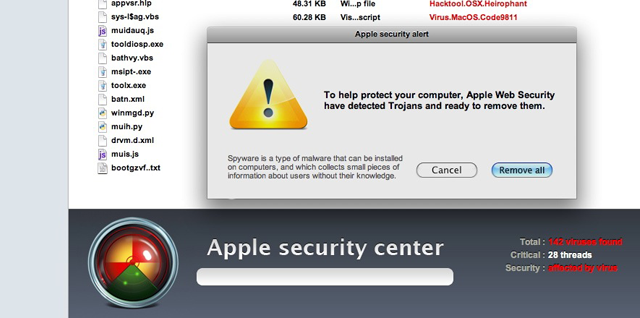

Le prime iterazioni di MACDefender avevano la modalità già descritta nel precedente articolo: download tramite ricerche da Google, apertura automatica a causa di una impostazione di default di Safari e installazione. Tuttavia, se l’utente era molto accorto c’era un metodo molto rapido per bloccarlo sul nascere: era richiesta la password utente. La nuova variante di MACDefender ha provveduto a sistemare il “difetto”. La considerazione è semplice quanto efficace: l’utente amministratore di Mac OS X non ha bisogno solitamente della password per l’installazione nella cartella Applicazioni, cosicché MACDefender ora si comporta come qualsiasi altra applicazione in fase di installazione. Lì rimane un’ultima possibilità per l’utente: poiché viene chiamato in causa l’Installer di Mac OS X, è possibile rifiutare l’installazione. Se invece purtroppo l’utente accetta, una volta lanciata l’installazione, viene posta una applicazione dal nome “avRunner” che si occupa di scaricare tutti i componenti del malware. A quel punto, l’installer originale viene cancellato definitivamente dal Mac e “avRunner” fa il resto, installando il malware vero e proprio, che ora include una parte in più chiamata MACGuard. Il comportamento, per il resto, è simile a quello di MACDefender: effettua finte scansioni antimalware e chiede al termine il pagamento per rimuovere le tante finte minacce rinvenute. Simile è anche la sua disinstallazione, fortunatamente, i cui passaggi sembrano uguali a quelli della versione precedente, passaggi disponibili anche qua sotto, con piccole variazioni dovute perlopiù ai nuovi nomi dei componenti:

- Aprire Monitoraggio Attività e chiudere qualsiasi istanza relativa a MACDefender/MACGuard/avRunner

- Eliminare MACDefender/avRunner da Applicazioni

- Controllare gli elementi avviati al login tramite le Preferenze di Sistema per eliminare tracce malevoli

- Ripulire eventualmente ciò che resta cercando “MACDefender”, “MACGuard” e “avRunner” con Spotlight

Apple ha già annunciato un aggiornamento per la prima variante di MACDefender. Una volta installato l’aggiornamento, il malware sarà rilevato e rimosso. Inoltre, Mac OS X segnalerà quando uno dei pacchetti scaricati contiene MACDefender. Tuttavia, questo valeva per la prima variante: per la nuova è tutto da vedere. A parte un po’ di spavento in più, però, dovrebbe essere tranquillamente rimovibile anche con il prossimo aggiornamento Apple, dato che almeno all’apparenza le modalità di disinstallazione sono le stesse della precedente variante. Tornando alle considerazioni fatte nel precedente articolo a riguardo, c’è il rischio di una invasione? Non cambia la domanda e non cambia nemmeno la risposta: può darsi di sì, può darsi di no. Sicuramente Apple dovrà tenere molto d’occhio la situazione, ma attualmente sarebbe troppo allarmistico parlare di emergenza malware. Per il resto, mantenere sempre tanto buonsenso e soprattutto, per gli utenti di Safari, disabilitare l’impostazione che si occupa di aprire automaticamente i file con estensioni conosciute. Poiché MACDefender arriva tramite un archivio ZIP, Safari viene tratto in inganno e lo apre in buona fede.

Oltre a richiedere rispetto ed educazione, vi ricordiamo che tutti i commenti con un link entrano in coda di moderazione e possono passare diverse ore prima che un admin li attivi. Anche i punti senza uno spazio dopo possono essere considerati link causando lo stesso problema.

Oltre a richiedere rispetto ed educazione, vi ricordiamo che tutti i commenti con un link entrano in coda di moderazione e possono passare diverse ore prima che un admin li attivi. Anche i punti senza uno spazio dopo possono essere considerati link causando lo stesso problema.