In ambito torrent su Mac, una delle applicazioni più famose è senza ombra di dubbio Transmission. Semplice, leggera, anche in italiano e open source, fa tutto ciò che deve senza arrecare spiacevoli extra (leggasi pubblicità e malware) come fanno altre app simili. Purtroppo può sempre capitare che qualcosa vada storto, senza volontarietà. Come riportato sul blog di Palo Alto Networks, qualche giorno fa un attacco mirato al sito ufficiale di Transmission ha permesso ai malintenzionati di distribuire una versione modificata del programma, corredata di un cosiddetto ransomware.

Prima di proseguire, è bene chiarire la tipologia di malware di cui stiamo parlando. Il ransomware ha uno scopo più a breve termine rispetto a categorie come gli spyware. Se questi ultimi tendono a mantenere la loro presenza più nascosta possibile, gli oggetti di questo articolo hanno tutto l’interesse a manifestarsi, in quanto cerca il lucro diretto sul malcapitato. Tutti i file personali o parte di essi vengono crittografati, mettendo la vittima alla mercé dei criminali che chiedono il pagamento di un riscatto entro un determinato numero di ore per rimuovere la codifica e rendere i dati nuovamente accessibili (cosa che peraltro non è nemmeno sempre garantita). Uno dei casi più celebri nel mondo Windows è CryptoLocker, che a cavallo tra il 2013 e il 2014 ha causato molte preoccupazioni; a tutt’oggi suoi successori più o meno diretti continuano a colpire.

Torniamo dunque alla vicenda in essere. Il ransomware, denominato KeRanger, è stato incluso nella versione 2.90 di Transmission a partire da venerdì 4 marzo. Si tratta del primo per Mac in effettiva operatività (un parziale tentativo, non funzionante, conosciuto dagli esperti come FileCoder era stato individuato nel 2014). Sia l’installazione tramite DMG che l’aggiornamento su vecchie versioni hanno veicolato l’infezione; il certificato sviluppatore era diverso da quello ufficiale degli sviluppatori di Transmission ma dotato di firma digitale di Apple che permetteva il via libera da parte di Gatekeeper. Una volta installatosi, KeRanger esegue un proprio processo (mascherato all’interno dell’app principale come un file di testo RTF), impostandolo anche per l’avvio insieme al sistema operativo.

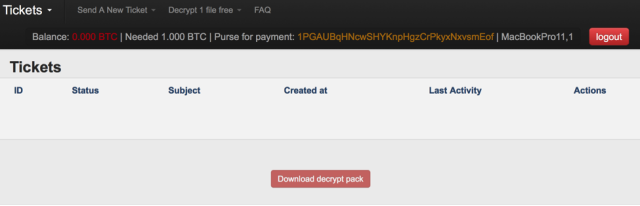

La furba precauzione presa dai creatori sta nell’inattività per i primi tre giorni, non facendo sospettare alcunché alla vittima. Trascorso questo periodo, inizia l’attacco vero e proprio: il modello del Mac infettato e il suo codice UUID vengono trasmessi a un server remoto, il quale a sua volta fornisce una chiave di codifica cosicché KeRange possa procedere a rendere inutilizzabili i file contenuti nelle cartelle dell’utente e anche in unità esterne se collegate al computer. Successivamente, viene notificata l’azione compiuta con la richiesta di riscatto, col pagamento di un Bitcoin (al cambio circa $400) su un sito dedicato. A metà tra il serio e la beffa, i malintenzionati offrono pure la decrittazione gratuita di un file per dimostrare il funzionamento del sistema, così come un canale di supporto per eventuali domande. Effettuato il pagamento, si può procedere a scaricare il programma di sblocco.

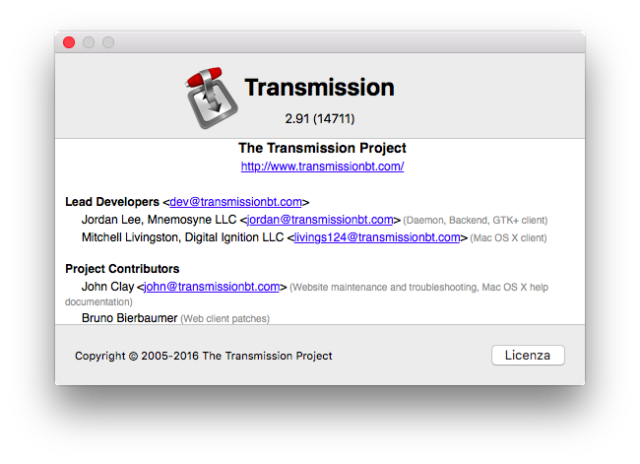

Fortuna vuole che il ransomware sia stato scoperto piuttosto rapidamente, consentendo alla maggior parte di prendere contromisure. Le prime sono arrivate proprio da Apple e Transmission. L’azienda di Cupertino ha provveduto sia a revocare il certificato modificato sia ad aggiornare le funzionalità antimalware di OS X al fine di riconoscere KeRange e neutralizzarne l’esecuzione qualora non fosse ancora avvenuta. Gli sviluppatori di Transmission, invece, hanno pubblicato la versione 2.91 che non presenta più la porzione malevola. La raccomandazione è pertanto di accertarsi il prima possibile di disporre di tale versione, scaricando il DMG dal sito ufficiale oppure dall’app stessa premendo sul menu Transmission e quindi su Ricerca aggiornamenti.

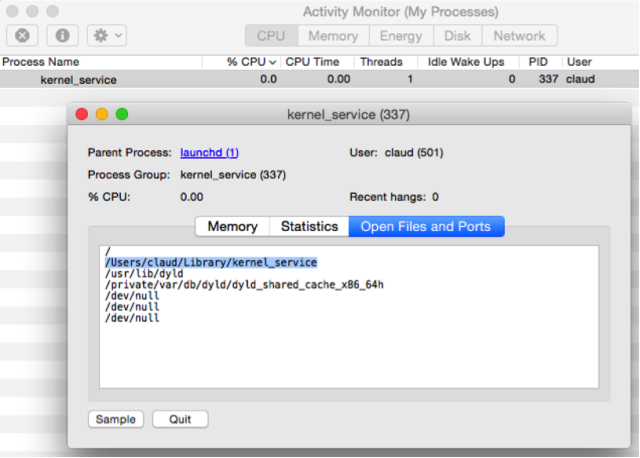

Qualora fosse stata installata la 2.90, due sono le possibilità per proteggersi dal malware. Se l’app non è stata ancora eseguita dopo l’installazione, basta eliminarla aprendo una finestra del Finder, portandosi in Applicazioni, trascinare Transmission nel Cestino e infine svuotarlo; dopodiché si potrà procedere a scaricare e installare la 2.91. Se invece la prima esecuzione è già avvenuta e KeRange si è quindi insediato, in aggiunta agli step sopra descritti occorre aprire Monitoraggio Attività (da Dashboard nella cartella Altro, oppure tramite Spotlight) e ricercare un processo chiamato “kernel_service”. Se presente, va chiuso premendo su Esci e poi su Uscita forzata.

Gli ultimi passi prevedono l’eliminazione di alcuni file rimasti. Occorre aprire una finestra del Finder, entrare nel menu Vai tenendo contemporaneamente premuto il tasto Alt e scegliere dunque Libreria. Lì bisogna verificare (consigliamo di usare il campo di ricerca) l’eventuale presenza di file denominati “.kernel_pid”, “.kernel_time” e “.kernel_service”; in caso affermativo vanno trascinati nel Cestino, svuotando infine quest’ultimo. In tal modo si potrà sfuggire completamente alla morsa di KeRange prima che trascorrano i tre giorni di incubazione. L’emergenza, comunque, è tutt’altro che conclusa: il ransomware è ancora sviluppato e nuove funzionalità sono in fase di aggiunta, come la crittografia dei backup di Time Machine, pertanto potrebbe tornare a colpire lo stesso Transmission o altre applicazioni. Non rimane che tenere la guardia sempre alta.

Ringraziamo eglupo75, fefesoft e bellamerighi nella nostra community su Slack dedicata ai SaggiDonatori per le segnalazioni.

Oltre a richiedere rispetto ed educazione, vi ricordiamo che tutti i commenti con un link entrano in coda di moderazione e possono passare diverse ore prima che un admin li attivi. Anche i punti senza uno spazio dopo possono essere considerati link causando lo stesso problema.

Oltre a richiedere rispetto ed educazione, vi ricordiamo che tutti i commenti con un link entrano in coda di moderazione e possono passare diverse ore prima che un admin li attivi. Anche i punti senza uno spazio dopo possono essere considerati link causando lo stesso problema.