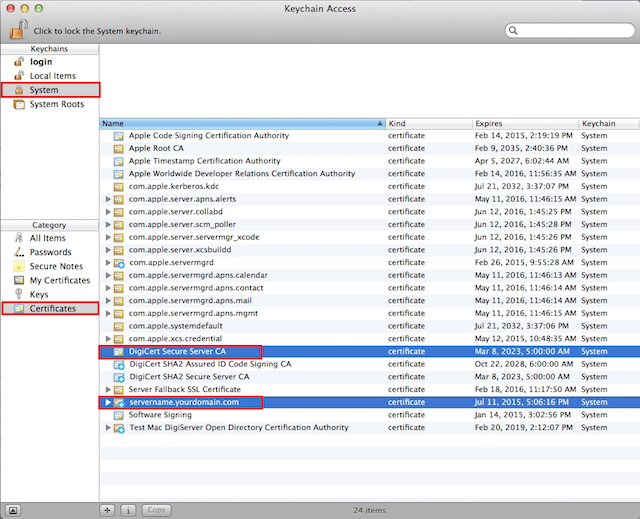

Due sviluppatori di un software chiamato Myki, in procinto di essere rilasciato nei prossimi giorni e che permette di accedere tramite il sensore di impronte digitali del proprio smartphone a computer o a servizi online senza dover salvare le password in cloud, ma solo sul dispositivo, hanno inviato ad Apple una segnalazione circa una pericolosissima vulnerabilità che affligge il Portachiavi di OS X. Infatti, un malintenzionato potrebbe sfruttare alcuni comandi di OS X per creare un pulsante di conferma che gli potrebbe trasmettere tutto il contenuto del keychain in formato testuale.

Il pericolo, a questo giro, è altissimo: infatti, con la procedura scovata dai due programmatori, non c’è bisogno di inserire la password di OS X per attivare la procedura di trasmissione e, quel che è peggio, il codice malevolo può essere nascosto in un documento qualsiasi, quale un PDF; un’immagine, un file di Word o un foglio di calcolo. Al malcapitato, infatti, basterebbe aprire il file con Anteprima senza nemmeno cliccare sul pulsante di conferma per consentire la trasmissione di tutte le proprie combinazioni di login e password all’hacker di turno. La buona notizia è che gli sviluppatori di Myki non hanno reso pubblica la procedura, ma Apple ancora non ha risposto circa le contromisure da prendere per evitare il peggio, almeno sino a che non sarà rilasciata una patch correttiva.

Oltre a richiedere rispetto ed educazione, vi ricordiamo che tutti i commenti con un link entrano in coda di moderazione e possono passare diverse ore prima che un admin li attivi. Anche i punti senza uno spazio dopo possono essere considerati link causando lo stesso problema.

Oltre a richiedere rispetto ed educazione, vi ricordiamo che tutti i commenti con un link entrano in coda di moderazione e possono passare diverse ore prima che un admin li attivi. Anche i punti senza uno spazio dopo possono essere considerati link causando lo stesso problema.