Si presenta con un nome evocativo, “WannaCry”. Voglio piangere. E in effetti c’è davvero da piangere, per gli amministratori dei reparti IT di numerose realtà di mezzo mondo, vista la situazione in corso. Questo ransomware ha infatti preso di mira parecchi paesi, Italia inclusa. I danni maggiori li sta però compiendo nel Regno Unito, come riporta la BBC, mettendo in ginocchio nientemeno che il sistema sanitario nazionale.

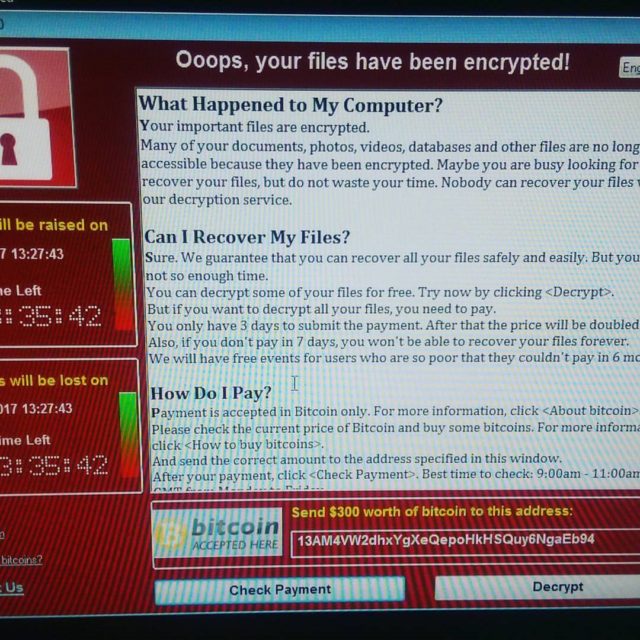

L’operato di “WannaCry” è analogo a tanti altri del suo genere: una volta infettato il computer della vittima, ne codifica tutti i dati sensibili e chiede il pagamento di una somma con valute digitali come BitCoin al fine di riottenere nuovamente l’accesso, ponendo scadenze entro le quali se nessuna transazione è avvenuta i file verranno cancellati in via definitiva. Nel caso dell’NHS, l’attacco ransomware ha creato un vero stato d’emergenza: cartelle cliniche inaccessibili, cancellazione di visite ed interventi chirurgici programmati, problemi nella gestione delle ambulanze. La situazione è ben lungi dall’essere rientrata, con gli staff informatici impegnati a fermare “WannaCry” e l’operatività dei servizi ospedalieri rivolta perlopiù ai casi urgenti.

La sanità britannica è però solo una delle tante colpite dal malware in queste ore. In Spagna, l’azienda Telefónica si è vista costretta addirittura a chiedere ai suoi dipendenti di spegnere i PC in pieno orario lavorativo. Tra gli altri nomi importanti affetti in terra iberica si annoverano Gas Natural, Iberdrola, BBVA e Santander. Anche altre aziende internazionali, come FedEx, sono alle prese con “WannaCry”. Al momento si parla di decine di nazioni coinvolte, con un importante picco segnalato in Russia, e come avevamo già anticipato a inizio articolo l’Italia non fa eccezione. Su Twitter l’utente dodicin ha pubblicato l’infezione avvenuta presso l’Università di Milano Bicocca:

A ransomware spreading in the lab at the university pic.twitter.com/8dROVXXkQv

— 🕛 (@dodicin) 12 maggio 2017

Occorrerà del tempo per chiarire l’origine e le ragioni che hanno portato a questo attacco, una volta postovi finalmente rimedio. Nel frattempo ci sono già sospetti sul modo in cui “WannaCry” sia riuscito in modo così devastante nel suo intento: sarebbero state sfruttate svariate vulnerabilità del protocollo di rete SMB in Windows, note in precedenza solo ad enti governativi come la statunitense NSA e dunque rese pubbliche nei periodici leak occorsi a partire dallo scorso anno. Le prede più facili sono state in tal senso le macchine poco o per nulla sottoposte ad aggiornamenti, con versioni non più supportate del sistema operativo Microsoft come XP e Server 2003.

Sperando in primis nel rapido rientro alla normalità, non ci resta che vedere quali saranno le conseguenze, sia a breve che a lungo termine, dell’attacco. Nel frattempo, il consiglio rimane sempre il solito: che si tratti di privati, istituzioni o aziende, è sempre bene mantenere aggiornati e protetti i computer, a maggior ragione se sempre connessi ad Internet, nonché prestare attenzione e buonsenso nell’uso evitando le potenziali situazioni di rischio.

Oltre a richiedere rispetto ed educazione, vi ricordiamo che tutti i commenti con un link entrano in coda di moderazione e possono passare diverse ore prima che un admin li attivi. Anche i punti senza uno spazio dopo possono essere considerati link causando lo stesso problema.

Oltre a richiedere rispetto ed educazione, vi ricordiamo che tutti i commenti con un link entrano in coda di moderazione e possono passare diverse ore prima che un admin li attivi. Anche i punti senza uno spazio dopo possono essere considerati link causando lo stesso problema.